Довольно часто у заказчиков, и даже коллег (Владимиру и Максиму посвящается ;) ), возникают вопросы выбора сетевого оборудования для дома.

Понятно, что несведущему человеку будет достаточно D-Link DIR-300 в качестве домашнего маршрутизатора и большинство людей подобными вопросами даже не задаётся.

Полная им противоположность -- IT-специалисты, которые нередко работают с сетевым оборудованием и при каждой возможности возлагают эту сложную обязанность на оборудование Mikrotik.

В принципе, оно и понятно. Лучшего для дома просто не существует. За небольшую цену можно приобрести устройство, изобилующее функционалом, масштабируемое, бесперебойно работающее и хорошо зарекомендовавшее себя. Безусловно, богатый функционал Mirkotik решает большинство типовых задач (за исключением, пожалуй, UDP OpenVPN).

Но ведь из пушки по воробьям стрелять уместно далеко не всегда и для дома может оказаться достаточным приобретение чего-то более подходящего.

В статье мне хотелось бы разобраться, а так ли нужен этот пресловутый Mikrotik.

Для начала приведу типовые задачи, встающие передо мной, как перед обычным пользователем, при планировании домашней сети.

Во-первых, конечно же, это коммутация проводных и беспроводных подключений.

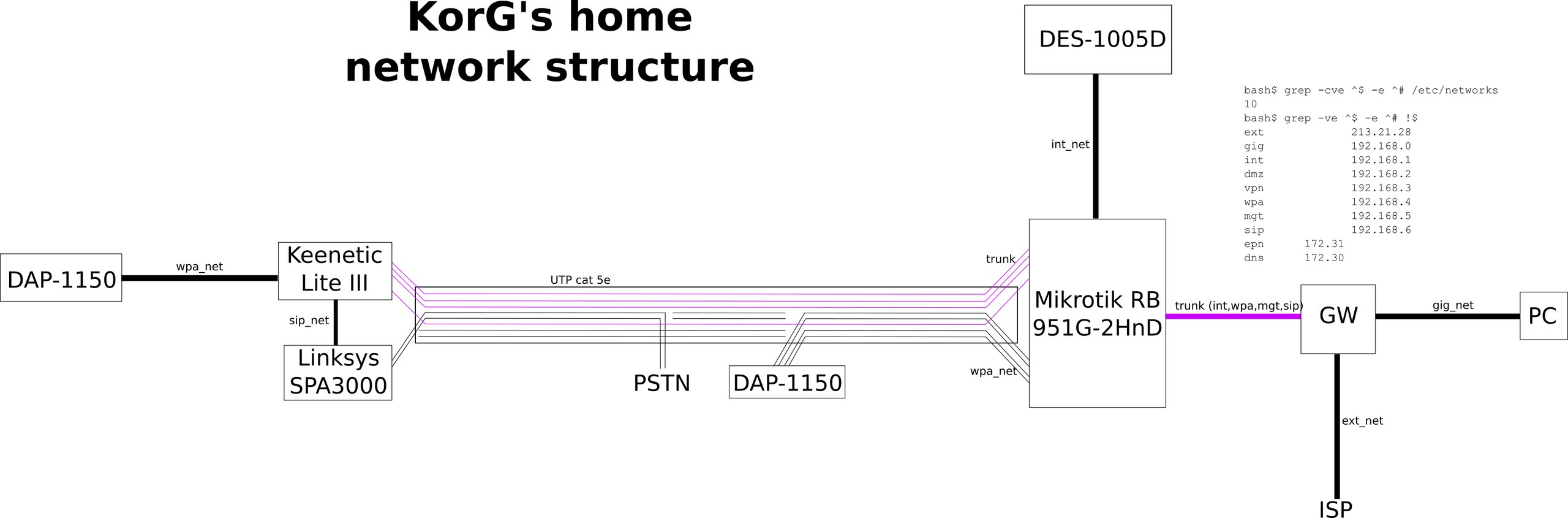

Во-вторых, это поддержка 802.1q (распространённая спецификация VLAN). Этот пункт в особенности важен для меня. Если кому-то интересно, можно ознакомиться со схемой моей домашней сети:

Желательна работа в двух диапазонах WiFi, поддержка 802.11b/g/n/etc.

Кроме всего прочего, людям часто хочется, чтобы "эта штучка раздавала интернет" и ещё, возможно, к ней можно было бы подключить принтер.

В моём случае -- это избыточный функционал, но, забегая вперёд, сразу скажу: keenetic это всё умеет.

После подключения Keenetic к сети возникает единственная проблема: редактирование его конфигурации. Он предоставляет wifi доступ с dns сервером.

Логиниться надо на my.keenetic.com, логин и пароль написаны на шильдике, непосредственно на устройстве.

После логина, я сразу сконфигурировал сеть на lan интерфейсе, чтобы обеспечить возможность попадать на устройство используя протокол telnet через management network.

Дальше проблем не возникало, поскольку интерфейс интуитивно понятен (и cisco-подобен), в отличие от mikrotik.

Стандартная конфигурация методично удаляется используя привычную команду "no" и получаем вот такой конфиг:

(config)> sh run

! $$$ Model: ZyXEL Keenetic Lite III

! $$$ Version: 2.0

! $$$ Agent: cli

! $$$ Last change: Fri, 11 Sep 2015 18:27:47 GMT

! $$$ Md5 checksum: 129b2e9c7a633c0f40ca67e3f7eb8cf3

system

set net.ipv4.ip_forward 1

set net.ipv4.tcp_fin_timeout 30

set net.ipv4.tcp_keepalive_time 120

set net.ipv4.netfilter.ip_conntrack_tcp_timeout_established 1200

set net.ipv4.netfilter.ip_conntrack_max 4096

set vm.swappiness 100

hostname ap3

clock date 21 Sep 2015 15:00:38

clock timezone Europe/Moscow

domainname kk

!

ntp server 192.168.5.1

ntp server 192.168.1.1

interface Switch0

port 4

mode access

access vlan 6

!

port 3

mode access

access vlan 1

!

port 2

mode access

access vlan 1

!

port 1

mode access

access vlan 1

!

port 0

mode trunk

trunk vlan 1

trunk vlan 5

trunk vlan 6

trunk vlan 4

!

up

!

interface Switch0/VLAN1

description int

security-level private

ip dhcp client dns-routes

ip dhcp client name-servers

up

!

interface Switch0/VLAN4

description wifi

security-level private

ip dhcp client dns-routes

ip dhcp client name-servers

up

!

interface Switch0/VLAN5

description mgt

security-level private

ip address 192.168.5.3 255.255.255.0

ip dhcp client dns-routes

ip dhcp client name-servers

ip domain kk

up

!

interface Switch0/VLAN6

description sip

security-level private

ip dhcp client dns-routes

ip dhcp client name-servers

up

!

interface WifiMaster0

country-code RU

compatibility BGN

up

!

interface WifiMaster0/AccessPoint0

name ap

description "Wi-Fi access point"

mac access-list type none

security-level private

authentication wpa-psk ns3 <хеш_п0роль>

encryption enable

encryption wpa2

ip dhcp client dns-routes

ip dhcp client name-servers

ssid zhmylove3

wmm

up

!

interface WifiMaster0/AccessPoint1

mac access-list type none

security-level private

ip dhcp client dns-routes

ip dhcp client name-servers

down

!

interface WifiMaster0/AccessPoint2

mac access-list type none

security-level public

ip dhcp client dns-routes

ip dhcp client name-servers

down

!

interface WifiMaster0/AccessPoint3

mac access-list type none

security-level public

ip dhcp client dns-routes

ip dhcp client name-servers

down

!

interface WifiMaster0/WifiStation0

security-level public

encryption disable

ip address dhcp

ip dhcp client dns-routes

ip dhcp client name-servers

down

!

interface Bridge1

inherit Switch0/VLAN4

include ap

security-level private

ip dhcp client dns-routes

ip dhcp client name-servers

up

!

ppe

upnp lan WifiMaster0/AccessPoint3

user admin

password md5 <хеш_п0роль>

password nt <хеш_п0роль>

tag cli

tag http

!

service dns-proxy

service http

service telnet

service ntp-client

easyconfig check

period 15

max-fails 4

host srv.kk

!

!

Собственно, конфигурация полностью совпадает с указанной на схеме сети.

Точка доступа заворачивается в vlan4. Management интерфейс живет в vlan5. Проводная сеть -- vlan1, а IP-телефония в vlan6.

Это всё попадает в основную сеть через trunk port.

Отметить хочется гибкость в настройке. Можно делать программные Linux bridge-и, а можно настраивать и аппаратный switch.

"WAN" интерфейс, как это сделано на многих устройствах, является просто интерфейсом просто switch-а.

Кроме всего прочего, в keenetic можно прошить "обычный" linux. Что позволит, например, поставить на него Oracle DB.

Из всего выше названного можно сделать следующий вывод. Для домашнего использования Keenetic подходит не хуже, чем Mikrotik.

Учитывая, что в данный момент стоимость Keenetic примерно в 2,5 раза меньше стоимости Mikrotik, полагаю, вопроса выбора не должно возникать более.