Предисловие

Современные средства предотвращающие утечку данных в инфраструктуре обладают колосальными возможностями и мощными средствами по предотвращению утечек данных и контроля движения информации в инфраструктуре. В данной заметке я затрону политический вопрос о границе шпионажом и безопасностью, и в частности дам краткий эксплуатационный обзор одной российской системе по контролю действий (не dlp) в информационной среде МИПКО.

Введение

Политическая позиция лидеров производства DLP систем касательно наблюдением за действиями пользователя очень осторожная: производители максимально пытаются отстраниться от использования их продукта в качестве средства "шпионажа", и снизить репутационные риски на своих рынках. Конечно, возможность записать состояние буфера, или сделать скриншот экрана есть, НО они ограничены надстройками из условий которые характеризуют описанный конкретный инцидент информационной безопасности. То есть "скриншот" система сделает, но только тогда, когда возникнет инцидент информационной безопасности, например скриншот экрана при срабатывании триггера на попытку отправки "чувствительных данных" сторонним адресатам. Причина такого функционирования среди лидеров рынка, таких как Symantec, Cisco понятна

Правовые аспекты

Так что же такое тот самый шпионаж и где проходит граница дозволенного в области информационной безопасности?

Практически во всех странах охраняется законом право на тайну связи и право на тайну частной жизни (приватность, privacy). Использование систем осуществляющих сбор информации и слежениями за действиями людей могут противоречить местным законам в некоторых режимах или требовать особого оформления отношений между работниками и работодателем [wiki]

В частности? на сайте mipko указан важный момент использования

5. Перед внедрением в организации такого программного обеспечения необходимо оповестить (под подпись) приказом по организации о том, какое ПО будет установлено, какие данные и для чего будут собираться.

Для новых сотрудников информацию о мониторинге лучше добавить непосредственно в трудовой договор

Главное, чтобы действия проводимые подобными системами не противоречили статьям УК РФ 137, 138, 272.

По этому важно, предварительно уведомить сотрудников о производимом в компании сборе данных и контроле их работы с благой целью "информационной безопасности предприятия".

Средства слежения за пользователями

В противовес DLP, иногда требуется именно наблюдение за действием пользователей, именно наблюдение, а не предотвращение попыток утечки данных. То есть использование именно средства наблюдения за действиями, а не средства предотвращения утечки данных (DLP).

Такая потребность есть в тех случаях, когда действия некоторых сотрудников, вызывают сомнения в части разрушительной деятельности для компании, например, сомнительные действия в финансовых приложениях и взаимодействиях на порталах внешних подрядчиков.

Обзор MIPKO

В корпоративной среде одним из способов централизованого контроля как за использованием "чувствительных" приложений и сервисов, так и контроля за избранными пользователями является использование программы наблюдения (напоминаю, что рассматриваем MIPKO TERMINAL MONITOR), в терминальной среде.

Имея доступ к ИТ сервисам только через терминальную сессию, пользователи не имеют возможность производить действия на сторонних (не контролируемых системой) устройствах.

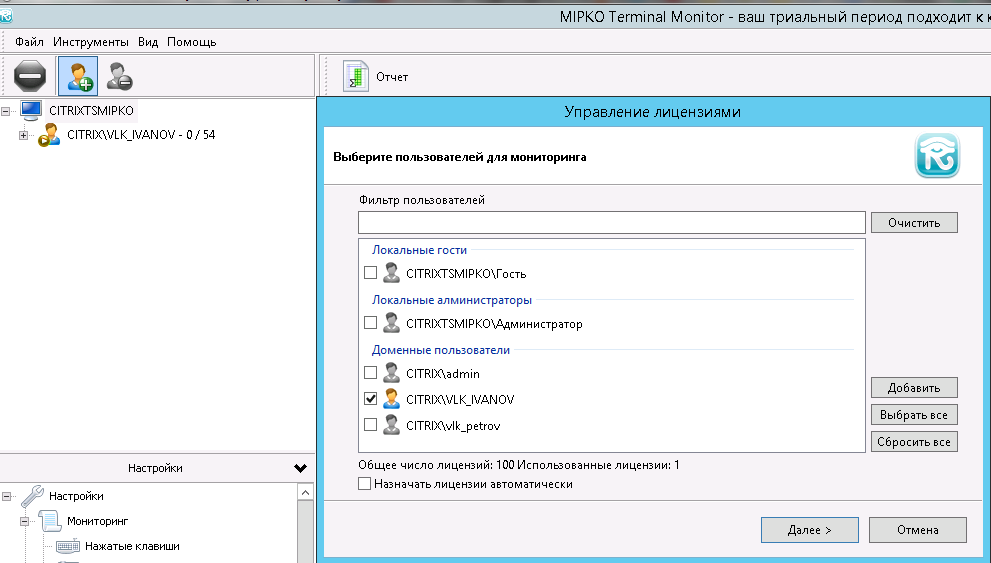

Добавление пользователей под контроль системы осуществляется из окна "Управление лицензиями".

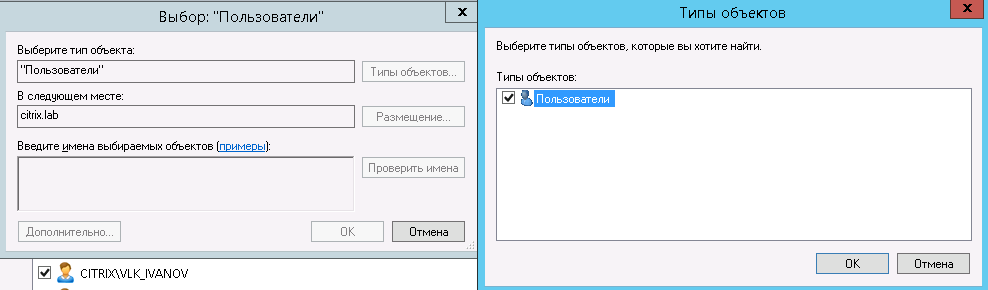

Успешно можно добавить пользователей не вошедших в систему из Active Directory, но, к сожалению, добавление по группе безопасности области пользователей не реализованно, что было уместно в централизованном корпоративном подходе при управлении инфраструктурой.

С другой стороны можно установить Автоматическое назначение лицензий - в этом случае под контроль попадает каждая сессия.

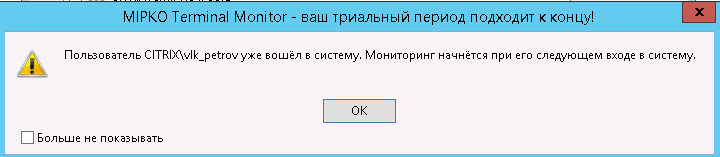

При выборе пользователей из активных сессий, мониторинг нового выбранного пользователя (у которого есть активная сессия на системе), будет производиться только после следующего входа в систему.

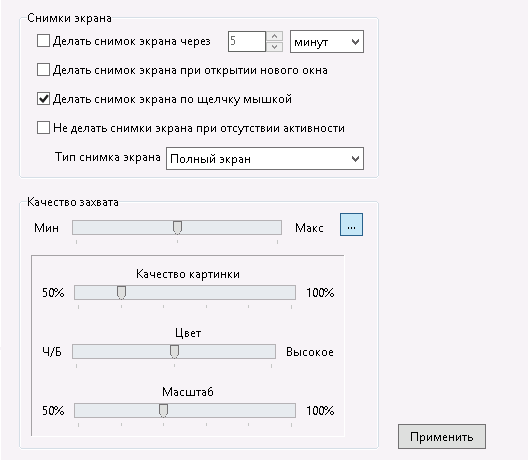

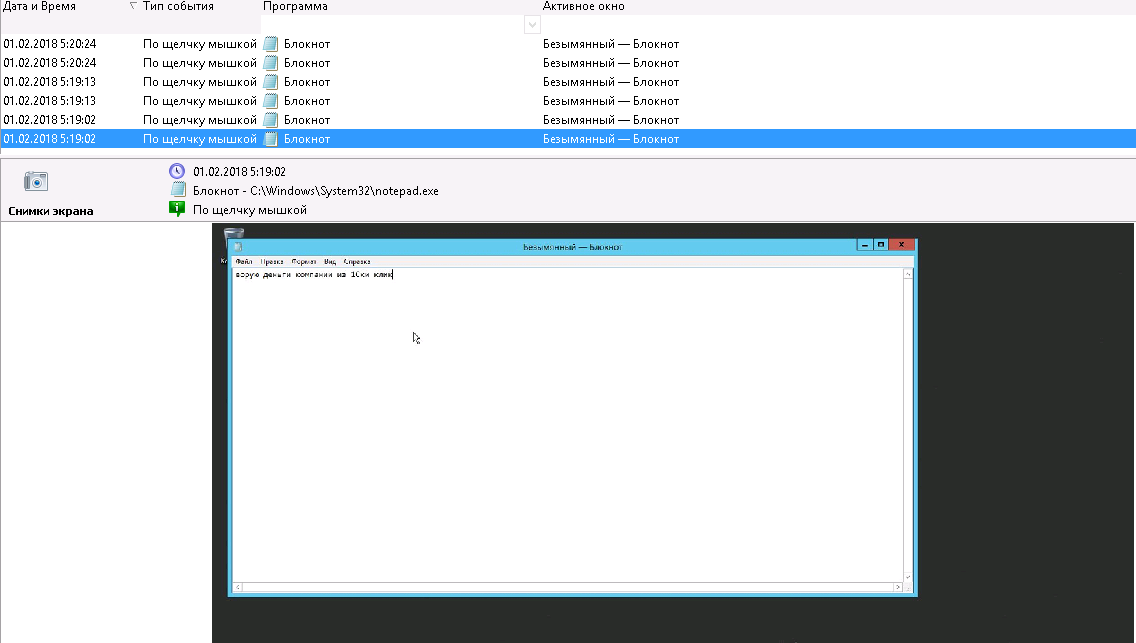

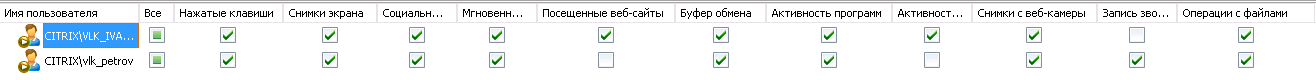

Система имеет множество удобно настраиваемых возможностей, в частности как сохранение и перехват буфера обмена, скриншоты экрана(в том числе и по каждому клику мыши), контроль социальных сетей, нажатые и напечатанные символы клавиатуры (keylogger) и даже снимки с веб-камеры (что неактуально в терминальной среде)

В купе это решение позволяяет достигнуть контроля всех производимых действий в рабочей сессии, а так же удобно посмотреть за действиями сотрудников, притом, эти действия можно делегировать со стороны ИТ на ответственных лиц из руководства и управления компании, благо интерфейс позволяет.

К тому же эти возможности можно кастомизировать (индивидуально настраивать для каждого пользователя отдельно).

Управление достаточно простое и для пользователя процесс наблюдения неявен. По производительности в проводимой в тестовой среде нагрузки существенного увеличения загрузки CPU, увеличение потребляемой памяти и активности дискового ввода-вывода не выявлено.

НО, это решение не следует воспринимать как "Наш отечественный ответ Симантекам и прочим крупным DLP системам", - это разные продукты, с разными ориентациями и целями, и об этом нужно помнить и разделять. Если нужно предотвратить утечку данных - DLP, если проследить за пользователями и их действиями, то этот продукт отлично подходит для этого.